Trabalhar no espaço da Cyber Threat Intelligence (CTI) é desenvolver uma certa imunidade à surpresa, ou pelo menos é o que se pensa. Até mesmo as organizações mais resistentes, aquelas com posturas de segurança aparentemente impenetráveis e investimentos multimilionários em SOC, podem ser comprometidas. No entanto, quando a Universidade de Harvard, uma instituição com 389 anos e um orçamento operacional anual superior a $ 6 mil milhões, aparece no sítio de fuga de dados Cl0p com 1,3 terabytes de dados exfiltrados, serve como um forte lembrete: no atual cenário de ameaças, nenhuma organização é demasiado prestigiada, demasiado bem financiada ou demasiado avançada tecnologicamente para ser imune

O vetor de ataque: exploração de dia zero à escala

O que torna este incidente particularmente digno de nota do ponto de vista da informação sobre ameaças é o facto de modus operandiO Cl0p explorou uma vulnerabilidade crítica de dia zero (CVE-2025-61882, CVSS 9.8) no E-Business Suite (EBS) da Oracle para conseguir uma execução remota de código (RCE) não autenticada. Não se tratou de uma campanha de phishing ou de um comprometimento da cadeia de abastecimento, mas sim de uma exploração sofisticada de software de nível empresarial que afectou potencialmente centenas de organizações em simultâneo.

De acordo com a telemetria do Grupo de Inteligência de Ameaças da Google (GTIG) e da Mandiant, a exploração já começou. em julho de 2025, Os atacantes mantiveram um acesso persistente durante meses antes de começarem as extorsões em massa no início de outubro. O FBI caracterizou a vulnerabilidade como uma pare o que está a fazer e remende a situação imediatamente«, terminologia reservada para as ameaças mais críticas.

O que foi comprometido: para além das notificações de violação superficiais

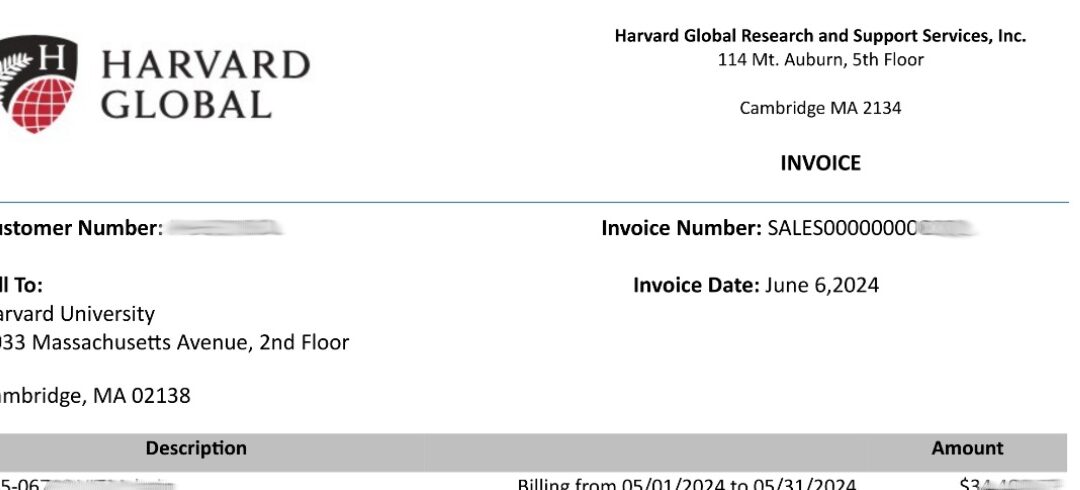

A nossa análise do conjunto de dados que vazou, utilizando algoritmos de classificação de dados orientados por IA e modelos de reconhecimento de padrões treinados na deteção de PII, revela que a violação afectou principalmente a infraestrutura Oracle EBS da Harvard Global. Os dados exfiltrados incluem:

- Lançamentos e operações contabilísticas abrangendo vários períodos fiscais (2019-2025)

- Registos financeiros em várias moedas (TND, GBP, NIS, ZAR, USD, INR) indicando a exposição a transacções internacionais

- Dados dos salários contendo informações sobre a remuneração dos trabalhadores

- Registos de pagamento de fornecedores e informações pormenorizadas sobre as transacções de empresas relacionadas

- Código fonte interno dos sistemas administrativos de Harvard

As convenções de nomenclatura e as estruturas de esquema observadas no corpus de dados filtrados confirmam uma arquitetura Oracle E-Business Suite, uma constatação consistente com a análise no terreno realizada através das capacidades automatizadas de recolha de impressões digitais de ERP da nossa plataforma de informações sobre ameaças.

A dimensão regulamentar: obrigações de notificação de violações em Massachusetts

Para além dos aspectos técnicos deste incidente, Harvard enfrenta agora obrigações regulamentares significativas ao abrigo de a Lei de Notificação de Violação de Dados de Massachusetts (MGL c. 93H). Este estatuto exige que as organizações que possuem informações pessoais dos residentes de Massachusetts comuniquem as violações de segurança:

- Procurador-Geral do Massachusetts

- O Diretor dos Assuntos dos Consumidores e da Regulamentação do Comércio

- Todas as pessoas interessadas

A lei exige a notificação «sem demora injustificada», equilibrar as necessidades das investigações policiais com o imperativo de restaurar a integridade do sistema. O incumprimento tem consequências graves: as organizações podem ser objeto de um processo civil ao abrigo do Capítulo 93A (Lei de Proteção do Consumidor de Massachusetts), que pode resultar em triplo dano, Os custos do processo, os honorários dos advogados e as custas judiciais.

Dado que o conjunto de dados que vazou inclui informações sobre a folha de pagamento, quase certamente contendo SSNs, endereços e detalhes de remuneração de residentes de Massachusetts, as obrigações de notificação de Harvard são inequívocas. O tempo está a passar.

A realidade estratégica: porque é que as TPAs continuam a estar na vanguarda da advocacia empresarial

Esta lacuna revela uma verdade incómoda que os profissionais de CTI compreendem visceralmente: os adversários operam com vantagens temporais e tácticas que a tecnologia, por si só, não consegue neutralizar. A Cl0p manteve o acesso aos sistemas de Harvard durante meses antes de a Oracle reconhecer a existência da vulnerabilidade. Nenhuma solução EDR, nenhuma regra de correlação SIEM, nenhuma plataforma de deteção de anomalias baseada em IA impediu esta intrusão.

Veja-se o historial do Cl0p: a campanha de transferência MOVEit 2023 (CVE-2023-34362) envolveu mais de 2.000 organizações e gerou uma estimativa de $ 75 milhões em pagamentos de resgates. Antes disso, o Accellion FTA (2020-2021), o GoAnywhere MFT (CVE-2023-0669) e agora o Oracle EBS. O padrão é consistente: identificar um dia zero de grande impacto num software de infra-estruturas empresariais, explorá-lo em grande escala, extrair dados e extorquir.

Os grupos de ameaças persistentes avançadas (APT) e os operadores de ransomware-as-a-service (RaaS), como o Cl0p, não estão apenas a à frente do jogo, Estão a jogar um jogo completamente diferente. Enquanto as empresas investem em controlos de prevenção e deteção, os agentes de ameaças concentram-se em:

- Pesquisa e aquisição de dia zerodescobrir ou comprar vulnerabilidades antes de os fornecedores saberem que elas existem

- Persistência e furtividadeFuncionamento sem ser detectado durante longos períodos (tempo médio de permanência: 21 dias de acordo com Mandiant M-Trends 2025).

- Objectivos da cadeia de abastecimentosoftware comprometido de que as empresas dependem mas que não podem substituir facilmente

- Paciência táticaAguardar o impacto máximo antes de ativar os alarmes.

A verdadeira resposta: resiliência em vez de prevenção

Se Harvard, com os seus recursos, a sua reserva de talentos e a sua sofisticação institucional, pode ser violada através de uma exploração de dia zero, que esperança têm as organizações mais pequenas? A resposta não está em prevenir todas as intrusões (uma norma impossível), mas sim em criar quadros de resiliência que assumam o compromisso.

Isto exige uma mudança de paradigma na forma como concebemos os programas de segurança:

- Assumir uma mentalidade de infraçãoConceber redes, controlos de acesso e arquitecturas de dados partindo do princípio de que os adversários já penetraram nas defesas do perímetro. Implementar segmentação de confiança zero, acesso com privilégios mínimos e verificação contínua.

- Preparação operacional para cenários de conhecimento parcialOs cadernos de estratégia de resposta a incidentes devem funcionar quando o âmbito total do risco não é conhecido. A sua equipa de IR pode isolar sistemas críticos quando não tem a certeza de quais os sistemas afectados? Pode tomar decisões de contenção com informações incompletas sobre a ameaça?

- Integração de informações sobre ameaças em tempo realAproveite os feeds de ameaças automatizados, a recolha de OSINT e a monitorização da dark web para identificar quando a sua organização aparece em sites de fuga de informação ou em comunicações de agentes de ameaças, muitas vezes antes de os mecanismos de deteção internos serem acionados.

- Gestão de patches com priorização de riscosNem todos os CVEs são iguais. Desenvolva estruturas que dêem prioridade às correcções com base na exploração ativa, na disponibilidade de exploração, na superfície de ataque exposta e no potencial impacto comercial, e não apenas nas pontuações CVSS.

- Exercícios de mesa contínuosSimule regularmente cenários de exploração de dia zero em que a deteção ocorre no final da cadeia de eliminação. Teste a capacidade da sua equipa para tomar decisões críticas sob incerteza e pressão de tempo.

Tirar partido da análise baseada em IA na resposta a incidentes

As operações modernas de informações sobre ameaças dependem cada vez mais de modelos de aprendizagem automática para uma análise rápida dos dados durante incidentes activos. Ao analisar o conjunto de dados de violações de Harvard, as ferramentas alimentadas por IA permitiram:

- Deteção automatizada de IIP em descargas de dados não estruturados utilizando modelos de PNL treinados em definições regulamentares (GDPR, CCPA, HIPAA)

- Impressões digitais do esquema identificar a plataforma e a versão específicas do ERP com base em convenções de nomeação de campos e relações de dados

- Extração de entidades fazer o levantamento da estrutura organizacional, das relações com os fornecedores e das operações internacionais a partir dos registos das transacções financeiras

- Análise temporal para identificar padrões de acesso anómalos que sugerem quando é provável que ocorra um compromisso inicial

Estas capacidades, acessíveis através de plataformas de CTI maduras com acesso adequado à dark web e pipelines de ingestão de dados, permitem às equipas de segurança avaliar rapidamente o âmbito da violação e dar prioridade às actividades de resposta quando cada minuto conta.

Considerações finais

O incidente Harvard-Cl0p não tem a ver com uma falha na postura de segurança de Harvard. Trata-se de a natureza assimétrica dos ciberconflitos modernos. Os atacantes só precisam de ter sucesso uma vez. Os defensores precisam de ter sucesso continuamente. Os dias zero oferecem aos adversários janelas de oportunidade que nenhum investimento em controlos tradicionais pode fechar.

As organizações que sobrevivem e recuperam destes incidentes não são necessariamente as que têm os maiores orçamentos de segurança. São as que têm quadros maduros de resposta a incidentes, protocolos de gestão de crises praticados e da resiliência organizacional incorporada na sua cultura.

Quando o próximo dia zero cair, e cairá, a questão não é se será comprometido. É se pode detetar, conter e recuperar enquanto opera com informações parciais sob pressão extrema.